Посты

🎼 Bluetooth-наушники, которые слышат больше, чем надо Тут новость недавно промелькнула,…

4 июля 2025 г. в 20:01•Max Knyazev is typing…Зеркало Telegram

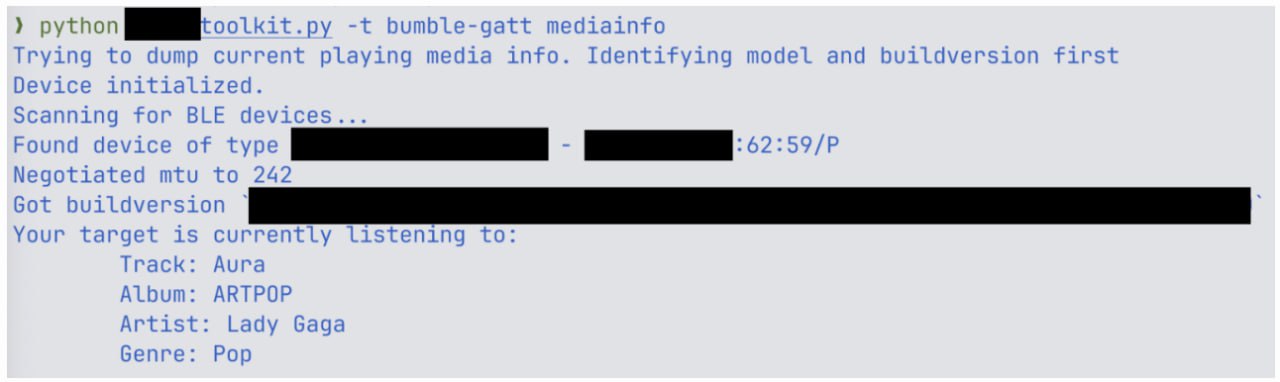

Тут новость недавно промелькнула, что исследователи из ERNW раскопали целый букет уязвимостей (CVE-2025-20700, CVE-2025-20701, CVE-2025-20702) в Bluetooth-устройствах на чипах Airoha. Это такие популярные SoC, на которых собрана половина TWS-рынка от Sony и Marshall до Jabra и JBL. По сути устройства можно взломать безо всякого подключения к ним, а просто оказавшись рядом. Давайте подробнее разберемся + расскажу, как этого всего можно было бы избежать

Обнаруженные уязвимости позволяют читать и писать в RAM и flash прямо по Bluetooth. То есть злоумышленник может получить доступ к медиаконтенту, микрофону, списку вызовов и даже контактам телефона, если наушники с ним связаны

Атака возможна через BLE GATT и Bluetooth Classic. Без подтверждения и подключения к устройству напрямую. Нужно просто оказаться в радиусе 10 метров. Да, скажу сразу, потребуется высокий скилл. Но зато и результат потрясающий. Особенно если целиться в журналистов, чиновников, активистов и селебрити и тд

Что особенно печально — многие производители даже не в курсе, что в их девайсах стоит Airoha. Они просто заказывают готовые Bluetooth-модули. А кто-то из вендоров, кажется, случайно закрыл уязвимость. Случайно, Карл

Патчи вроде бы уже разосланы производителям, но пока ни у одного устройства обновления нет. И если вы параноик, совет простой: отвяжите наушники от телефона и подождите обновлений. Ну или доставайте старые проводные (безопасность PIoT, она такая). Полный список уязвимых устройств привожу ниже:

Beyerdynamic Amiron 300

Bose QuietComfort Earbuds

EarisMax Bluetooth Auracast Sender

Jabra Elite 8 Active

JBL Endurance Race 2

JBL Live Buds 3

Jlab Epic Air Sport ANC

Marshall ACTON III

Marshall MAJOR V

Marshall MINOR IV

Marshall MOTIF II

Marshall STANMORE III

Marshall WOBURN III

MoerLabs EchoBeatz

Sony CH-720N

Sony Link Buds S

Sony ULT Wear

Sony WF-1000XM3

Sony WF-1000XM4

Sony WF-1000XM5

Sony WF-C500

Sony WF-C510-GFP

Sony WH-1000XM4

Sony WH-1000XM5

Sony WH-1000XM6

Sony WH-CH520

Sony WH-XB910N

Sony WI-C100

Teufel Tatws2

А теперь пару слов от меня

Можно ли вообще сделать Bluetooth-девайс безопасным? В теории — да. Протокол сам по себе предлагает неплохие механизмы защиты: Secure Simple Pairing, эллиптические кривые, защита от MITM-атак, authenticated pairing, белый лист устройств и даже возможность требовать user confirmation при попытке подключения

Но все это перестает иметь смысл, если разработчики на стороне прошивки решают: «А давайте оставим отладочный интерфейс открытым по BLE, без авторизации, вдруг пригодится». И это, к сожалению, типовой сценарий. Сам протокол тут не виноват. Виноваты архитектурные решения, когда SDK от вендора берется «как есть», без ревью и моделирования угроз. Сколько я уже говорил, что безопасность — комплексная штука? Ну вот говорю еще раз

В ситуации с Airoha этого всего можно было бы избежать:

– Закрыв доступ к чувствительным GATT-сервисам без pairing

– Отключив отладочный протокол на продакшн-сборках

– Включив шифрование и авторизацию не только для BLE, но и для BR/EDR

– И просто включив голову при сборке финальной прошивки

Но когда цепочка поставок превращается в игру в испорченный телефон, а кастомные протоколы живут своей жизнью — получаем вот это. А пользователи, увы, как всегда, последние, кто узнает

P.S. Если вы разрабатываете Bluetooth-девайс, умоляю, подумайте, что он будет делать, когда рядом окажется кто-то с nRF-сканером и парой скриптов. Или, хотя бы, не оставляйте открытую прошивку на флеше. Это все прочитать довольно просто

#информационная_безопасность

#интернет_вещей

Обсуждение

Комментарии

Комментарии доступны только подтверждённым email-подписчикам

Подключиться к обсуждению

Введите ту же почту, которую вы уже использовали для подписки на сайт

Пока нет ни одного комментария