Посты

Если вы когда-нибудь подключали свой телефон к машине через Bluetooth и думали: «Сомнител…

24 июля 2025 г. в 20:03•Max Knyazev is typing…Зеркало Telegram

Если вы когда-нибудь подключали свой телефон к машине через Bluetooth и думали: «Сомнительно, но ОКЕЙ» — то у меня для вас новости формата «Вообще НЕ ОКЕЙ». И да, они касаются даже владельцев Mercedes-Benz 🚘

Исследователи из PCA Cyber Security нашли сразу четыре уязвимости в Bluetooth-стеке BlueSDK от OpenSynergy, который используется в информационно-развлекательных системах целого ряда автомобилей. Атака получила название PerfektBlue. Звучит будто швейцарский фильтр для кофе, но по факту это RCE в одно касание: подсовываешь машине сопряжение — и если пользователь нажал «Ок» (или если автопроизводитель решил, что и без подтверждения сойдет) — готово. Добро пожаловать в нутро вашего автомобиля🧠

Вот тут собрал для вас все четыре уязвимости:

Баги разной степени тяжести, но один особенно впечатляющий — CVE-2024-45434, use-after-free в AVRCP (а это, на секундочку, управление музыкой и вызовами). Дальше — больше: после получения кода в контексте системы можно отслеживать GPS, подслушивать разговоры и залезать в другие подсистемы😅

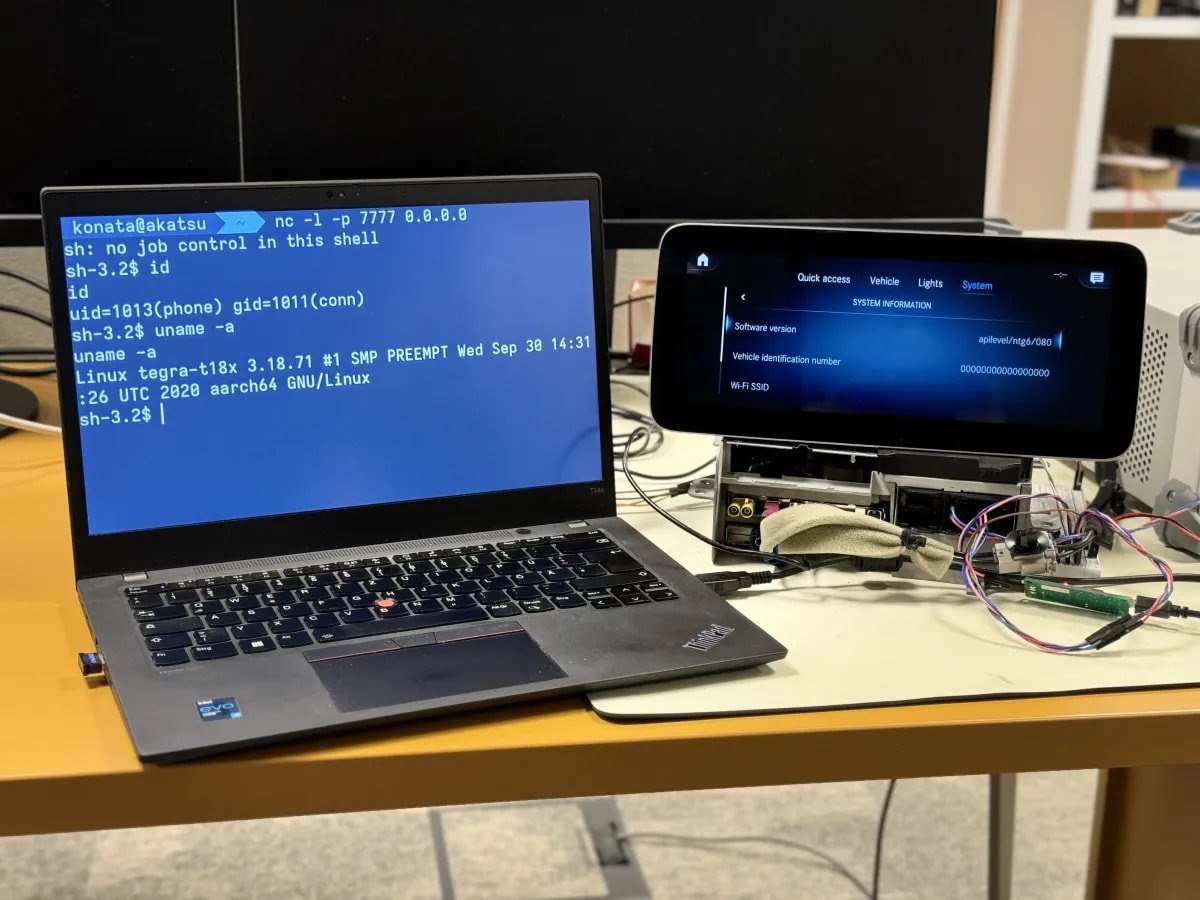

На Pwn2Own Automotive исследователи показали, как можно получить реверс-шелл на головное устройство в Mercedes NTG6. Поверх TCP/IP. Из машины. По Bluetooth. Да, это уже уровень, когда развлечения заканчиваются, а начинаются серьезные вопросы к вендорам🤬

Проблему OpenSynergy признали еще в июне 2024 года, патчи вышли в сентябре… а теперь, внимание: по информации СМИ, как минимум один OEM до сих пор не знал об уязвимостях. В 2025 году... у меня нет слов😏

Volkswagen, к примеру, признал, что сопряжение можно провести без авторизации при определенных условиях. Ну хоть не отнекиваются👏

Но давайте взглянем на это все чуть шире. История с PerfektBlue не первая и не последняя. Несколько лет назад исследователи взламывали Tesla через BLE, и спокойно уезжали, пока владелец пил кофе. Другой кейс — эксплойт на Model 3 через WebKit в браузере машины через Wi-Fi. Да, Wi-Fi и Bluetooth в машине — это всегда потенциальный вектор атаки🚗

Вспомните мой пост про взлом Bluetooth-наушников. Теперь представьте тот же уровень доступа, но в контексте автомобиля с CAN-шиной и доступом к координатам, микрофону и связке с телефоном📱

Что я хочу сказать: пока автопроизводители не научатся думать о безопасности не как о «второстепенной функции», а как о фундаменте, такие истории будут повторяться🔄

#информационная_безопасность

#интернет_вещей

Открыть исходный пост в TelegramИсследователи из PCA Cyber Security нашли сразу четыре уязвимости в Bluetooth-стеке BlueSDK от OpenSynergy, который используется в информационно-развлекательных системах целого ряда автомобилей. Атака получила название PerfektBlue. Звучит будто швейцарский фильтр для кофе, но по факту это RCE в одно касание: подсовываешь машине сопряжение — и если пользователь нажал «Ок» (или если автопроизводитель решил, что и без подтверждения сойдет) — готово. Добро пожаловать в нутро вашего автомобиля

Вот тут собрал для вас все четыре уязвимости:

CVE-2024-45434 — use-after-free в сервисе AVRCP, отвечающем за управление медиа через Bluetooth

CVE-2024-45431 — некорректная проверка идентификатора канала CID в L2CAP (Logical Link Control and Adaptation Protocol)

CVE-2024-45433 — ошибка при завершении функции в протоколе RFCOMM (Radio Frequency Communication)

CVE-2024-45432 — передача неверного параметра при вызове функции RFCOMM

Баги разной степени тяжести, но один особенно впечатляющий — CVE-2024-45434, use-after-free в AVRCP (а это, на секундочку, управление музыкой и вызовами). Дальше — больше: после получения кода в контексте системы можно отслеживать GPS, подслушивать разговоры и залезать в другие подсистемы

На Pwn2Own Automotive исследователи показали, как можно получить реверс-шелл на головное устройство в Mercedes NTG6. Поверх TCP/IP. Из машины. По Bluetooth. Да, это уже уровень, когда развлечения заканчиваются, а начинаются серьезные вопросы к вендорам

Проблему OpenSynergy признали еще в июне 2024 года, патчи вышли в сентябре… а теперь, внимание: по информации СМИ, как минимум один OEM до сих пор не знал об уязвимостях. В 2025 году... у меня нет слов

Volkswagen, к примеру, признал, что сопряжение можно провести без авторизации при определенных условиях. Ну хоть не отнекиваются

Но давайте взглянем на это все чуть шире. История с PerfektBlue не первая и не последняя. Несколько лет назад исследователи взламывали Tesla через BLE, и спокойно уезжали, пока владелец пил кофе. Другой кейс — эксплойт на Model 3 через WebKit в браузере машины через Wi-Fi. Да, Wi-Fi и Bluetooth в машине — это всегда потенциальный вектор атаки

Вспомните мой пост про взлом Bluetooth-наушников. Теперь представьте тот же уровень доступа, но в контексте автомобиля с CAN-шиной и доступом к координатам, микрофону и связке с телефоном

Что я хочу сказать: пока автопроизводители не научатся думать о безопасности не как о «второстепенной функции», а как о фундаменте, такие истории будут повторяться

#информационная_безопасность

#интернет_вещей

Обсуждение

Комментарии

Комментарии доступны только подтверждённым email-подписчикам

Подключиться к обсуждению

Введите ту же почту, которую вы уже использовали для подписки на сайт

Пока нет ни одного комментария