Посты

Продолжаем цикл постов про основные классы решений, используемых в AppSec/DevSecOps. В пр…

10 октября 2025 г. в 19:20•Max Knyazev is typing…Зеркало Telegram

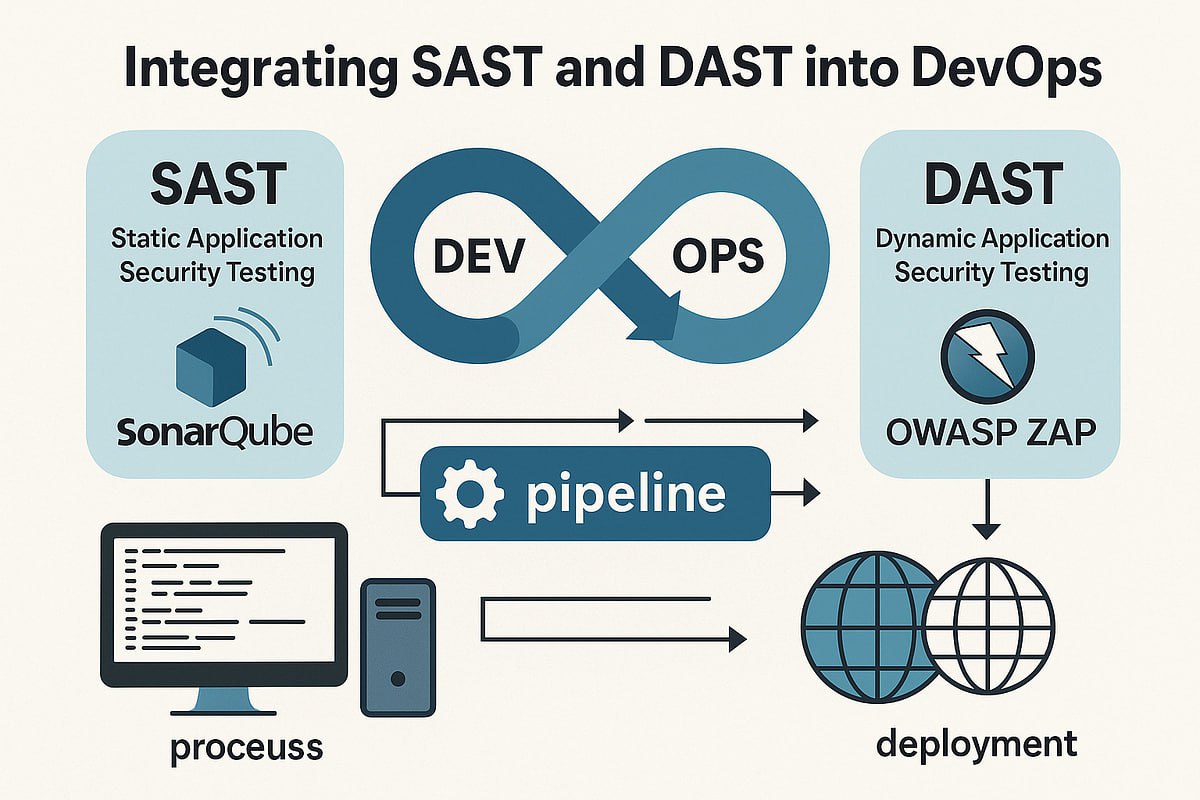

Продолжаем цикл постов про основные классы решений, используемых в AppSec/DevSecOps. В прошлый раз мы поговорили про SAST, теперь пришло время его «брата» — DAST 💀

Что такое DAST?

DAST — это Dynamic Application Security Testing, или «динамическое тестирование безопасности приложений». В отличие от SAST, который ковыряется в исходниках, DAST смотрит на приложение «снаружи», уже в работающем виде. Это метод «чёрного ящика»: у нас нет доступа к коду, мы видим только то, что доступно конечному пользователю или злоумышленнику. И проверяем: а что будет, если попробовать ввести в форму данные неправильного формата? А если поиграться с запросами к серверу?🧐

Для чего используется DAST?

Если упростить, то DAST нужен для того, чтобы проверить, как ведёт себя приложение в боевых условиях. Решения этого класса симулируют действия атакующего: отправляют необычные запросы, пробуют SQL-инъекции, XSS, проверяют работу сессий и cookies и многое другое. То есть это своего рода «пентестер на минималках» (да простят меня пентестеры за такое сравнение; повторюсь — на сильных-сильных минималках; DAST не заменяет пентест; не вздумайте так сказать опытным специалистам или на собесе ), только автоматический 😅

Как это работает?

Представьте, что у вас есть веб-сайт. DAST подключается к нему, как обычный пользователь, и начинает гулять по страницам, кликать кнопки, заполнять формы. Только делает это гораздо настойчивее и хитрее. Например, вводит в поле для имени не «Иван», а «alert(1)» — и смотрит, что произойдет. Если скрипт отработал, значит, уязвимость XSS налицо. Или пробует подставить ' OR '1'='1 в запрос — если база данных «сломалась», значит, SQL-инъекция (ставьте⚡️ , если хотите отдельный цикл постов по распространенным типам уязвимостей)

В отличие от SAST, который строит дерево кода, DAST строит карту приложения: какие есть страницы, как они связаны, куда ведут формы. И уже по этой карте начинает искать слабые места🤌

Как использовать DAST?

Обычно DAST-сканеры разворачиваются либо как отдельный инструмент с веб-интерфейсом, куда вы указываете адрес тестируемого приложения, либо интегрируются в CI/CD пайплайн. В первом случае — можно руками запускать проверку, во втором — приложение будет проверяться автоматически при каждом релизе. Удобно то, что в отличие от SAST, DAST не требует доступа к коду, так что можно тестировать даже сторонние сервисы👍

Инструменты для реализации DAST

Здесь тоже есть как опенсорсные решения, так и коммерческие. Среди бесплатных и популярных — OWASP ZAP, Arachni, Wapiti. Из отечественных коммерческих — можно выделить PT Application Inspector (он умеет и DAST, и SAST), PT BlackBox, а также Solar appScreener. Среди зарубежных — Burp Suite и Acunetix. Эти продукты обычно предоставляют гораздо более широкий функционал, включая формирование весьма симпатичных отчетов, интеграции с баг-трекерами и ранжирование тестов

В своей практике я работал с OWASP ZAP (помимо того же PT AI). Отличный и легкий опенсорс для CI/CD и базовых проверок. Рекомендую попробовать😉

Надеюсь, что этот пост был вам полезен. Мне даже понравилось их писать:)

#информационная_безопасность #dast

Открыть исходный пост в TelegramЧто такое DAST?

DAST — это Dynamic Application Security Testing, или «динамическое тестирование безопасности приложений». В отличие от SAST, который ковыряется в исходниках, DAST смотрит на приложение «снаружи», уже в работающем виде. Это метод «чёрного ящика»: у нас нет доступа к коду, мы видим только то, что доступно конечному пользователю или злоумышленнику. И проверяем: а что будет, если попробовать ввести в форму данные неправильного формата? А если поиграться с запросами к серверу?

Для чего используется DAST?

Если упростить, то DAST нужен для того, чтобы проверить, как ведёт себя приложение в боевых условиях. Решения этого класса симулируют действия атакующего: отправляют необычные запросы, пробуют SQL-инъекции, XSS, проверяют работу сессий и cookies и многое другое. То есть это своего рода «пентестер на минималках» (

Как это работает?

Представьте, что у вас есть веб-сайт. DAST подключается к нему, как обычный пользователь, и начинает гулять по страницам, кликать кнопки, заполнять формы. Только делает это гораздо настойчивее и хитрее. Например, вводит в поле для имени не «Иван», а «alert(1)» — и смотрит, что произойдет. Если скрипт отработал, значит, уязвимость XSS налицо. Или пробует подставить ' OR '1'='1 в запрос — если база данных «сломалась», значит, SQL-инъекция (ставьте

В отличие от SAST, который строит дерево кода, DAST строит карту приложения: какие есть страницы, как они связаны, куда ведут формы. И уже по этой карте начинает искать слабые места

Как использовать DAST?

Обычно DAST-сканеры разворачиваются либо как отдельный инструмент с веб-интерфейсом, куда вы указываете адрес тестируемого приложения, либо интегрируются в CI/CD пайплайн. В первом случае — можно руками запускать проверку, во втором — приложение будет проверяться автоматически при каждом релизе. Удобно то, что в отличие от SAST, DAST не требует доступа к коду, так что можно тестировать даже сторонние сервисы

Инструменты для реализации DAST

Здесь тоже есть как опенсорсные решения, так и коммерческие. Среди бесплатных и популярных — OWASP ZAP, Arachni, Wapiti. Из отечественных коммерческих — можно выделить PT Application Inspector (он умеет и DAST, и SAST), PT BlackBox, а также Solar appScreener. Среди зарубежных — Burp Suite и Acunetix. Эти продукты обычно предоставляют гораздо более широкий функционал, включая формирование весьма симпатичных отчетов, интеграции с баг-трекерами и ранжирование тестов

В своей практике я работал с OWASP ZAP (помимо того же PT AI). Отличный и легкий опенсорс для CI/CD и базовых проверок. Рекомендую попробовать

Надеюсь, что этот пост был вам полезен. Мне даже понравилось их писать:)

#информационная_безопасность #dast

Обсуждение

Комментарии

Комментарии доступны только подтверждённым email-подписчикам

Подключиться к обсуждению

Введите ту же почту, которую вы уже использовали для подписки на сайт

Пока нет ни одного комментария