Посты

Продолжаем цикл и теперь поговорим про ещё одного «родственника» SAST и DAST — IAST 🥳 Чт…

18 октября 2025 г. в 19:54•Max Knyazev is typing…Зеркало Telegram

Продолжаем цикл и теперь поговорим про ещё одного «родственника» SAST и DAST — IAST 🥳

Что такое IAST?

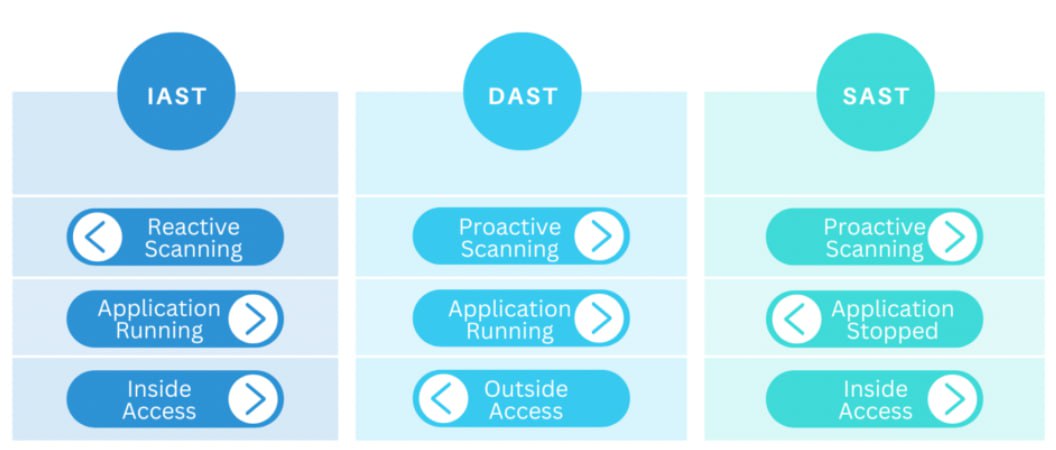

IAST — это Interactive Application Security Testing, или «интерактивное тестирование безопасности приложений». Если SAST работает с кодом, а DAST смотрит на приложение «снаружи», то IAST объединяет оба подхода и работает «изнутри». Это такой агент, который внедряется прямо в работающую систему и анализирует всё происходящее: от обработки кода и запросов до поведения приложения в реальном времени⏱

Для чего используется IAST?

IAST нужен для того, чтобы максимально точно определить уязвимости и свести к минимуму количество ложных срабатываний. Представьте, что у вас есть сложное веб-приложение. Сканер IAST подключается к нему, как обычный пользователь, но при этом следит изнутри за тем, как приложение работает: какие данные проходят через методы, что происходит с запросами к БД, как обрабатываются параметры и тд. То есть если DAST видит, что «что-то пошло не так», то IAST тут же может подсветить конкретный участок кода или библиотеку, в которой и есть проблема😎

Как это работает?

IAST внедряется в приложение во время его работы — обычно через специальный агент, который запускается вместе с приложением. Агент анализирует выполнение кода в реальном времени: перехватывает вызовы функций, смотрит, как данные путешествуют от пользователя до базы данных и обратно. В результате мы получаем комбинацию: точность статического анализа + практичность динамического👍

Это удобно как минимум из-за того, что IAST не просто говорит «у вас есть XSS», а показывает — «вот тут, в такой-то строке кода, при вводе параметра, вызов пошёл в такую-то функцию, и именно она открыла дыру». Для разработчиков это огромный плюс, потому что не приходится гадать, где именно копать🧰

Как использовать IAST?

Обычно IAST ставится на тестовое окружение, но иногда его ставят и на «боевые» сервера — чтобы отлавливать проблемы прямо в реальном трафике (хотя тут есть нюансы по производительности и безопасности). Интеграция может быть как с CI/CD, так и в процессе QA-тестирования👍

Инструменты для реализации IAST

Опенсорса в чистом виде под IAST почти нет (в отличие от SAST/DAST). Это в основном коммерческие решения. Среди западных инструментов — Contrast Security, Seeker. Российские игроки — PT Application Inspector (IAST встроен в инструмент) и Solar appScreener (он тоже умеет гибридные режимы анализа)🤩

Надеюсь, теперь картинка выстраивается лучше: SAST смотрит код, DAST смотрит на приложение снаружи, а IAST совмещает и смотрит прямо изнутри. В следующий раз поговорим про ещё один интересный класс решений😎

#информационная_безопасность #iast

Открыть исходный пост в TelegramЧто такое IAST?

IAST — это Interactive Application Security Testing, или «интерактивное тестирование безопасности приложений». Если SAST работает с кодом, а DAST смотрит на приложение «снаружи», то IAST объединяет оба подхода и работает «изнутри». Это такой агент, который внедряется прямо в работающую систему и анализирует всё происходящее: от обработки кода и запросов до поведения приложения в реальном времени

Для чего используется IAST?

IAST нужен для того, чтобы максимально точно определить уязвимости и свести к минимуму количество ложных срабатываний. Представьте, что у вас есть сложное веб-приложение. Сканер IAST подключается к нему, как обычный пользователь, но при этом следит изнутри за тем, как приложение работает: какие данные проходят через методы, что происходит с запросами к БД, как обрабатываются параметры и тд. То есть если DAST видит, что «что-то пошло не так», то IAST тут же может подсветить конкретный участок кода или библиотеку, в которой и есть проблема

Как это работает?

IAST внедряется в приложение во время его работы — обычно через специальный агент, который запускается вместе с приложением. Агент анализирует выполнение кода в реальном времени: перехватывает вызовы функций, смотрит, как данные путешествуют от пользователя до базы данных и обратно. В результате мы получаем комбинацию: точность статического анализа + практичность динамического

Это удобно как минимум из-за того, что IAST не просто говорит «у вас есть XSS», а показывает — «вот тут, в такой-то строке кода, при вводе параметра, вызов пошёл в такую-то функцию, и именно она открыла дыру». Для разработчиков это огромный плюс, потому что не приходится гадать, где именно копать

Как использовать IAST?

Обычно IAST ставится на тестовое окружение, но иногда его ставят и на «боевые» сервера — чтобы отлавливать проблемы прямо в реальном трафике (хотя тут есть нюансы по производительности и безопасности). Интеграция может быть как с CI/CD, так и в процессе QA-тестирования

Инструменты для реализации IAST

Опенсорса в чистом виде под IAST почти нет (в отличие от SAST/DAST). Это в основном коммерческие решения. Среди западных инструментов — Contrast Security, Seeker. Российские игроки — PT Application Inspector (IAST встроен в инструмент) и Solar appScreener (он тоже умеет гибридные режимы анализа)

Надеюсь, теперь картинка выстраивается лучше: SAST смотрит код, DAST смотрит на приложение снаружи, а IAST совмещает и смотрит прямо изнутри. В следующий раз поговорим про ещё один интересный класс решений

#информационная_безопасность #iast

Обсуждение

Комментарии

Комментарии доступны только подтверждённым email-подписчикам

Подключиться к обсуждению

Введите ту же почту, которую вы уже использовали для подписки на сайт

Пока нет ни одного комментария